Dịch vụ khác

Cài win online từ xa

Cài Win online

[ad_1]

Các nhà nghiên cứu từ công ty an ninh mạng, SentinelOne đã phát hiện ra rằng Windows Defender của Microsoft đang bị lạm dụng bởi một kẻ đe dọa có liên quan đến hoạt động ransomware LockBit 3.0 để tải các báo hiệu Cobalt Strike lên các hệ thống có khả năng bị xâm nhập và trốn tránh các công cụ phát hiện EDR và AV.

Các nhà nghiên cứu phát hiện ra rằng công cụ dòng lệnh của Microsoft Defender “MpCmdRun.exe” đã bị lạm dụng để tải bên các tệp DLL độc hại giúp giải mã và cài đặt đèn hiệu Cobalt Strike trên PC của nạn nhân.

Đối với những người chưa biết, MpCmdRun là một phần quan trọng trong hệ thống Bảo mật Windows của Microsoft giúp bảo vệ PC của bạn khỏi các mối đe dọa trực tuyến và phần mềm độc hại.

“Trong một cuộc điều tra gần đây, chúng tôi phát hiện ra rằng các tác nhân đe dọa đang lạm dụng công cụ dòng lệnh MpCmdRun.exe của Bộ bảo vệ Windows để giải mã và tải các tải trọng của Cobalt Strike,” SentinelOne đã viết chi tiết về cuộc tấn công mới trong bài đăng trên blog của mình.

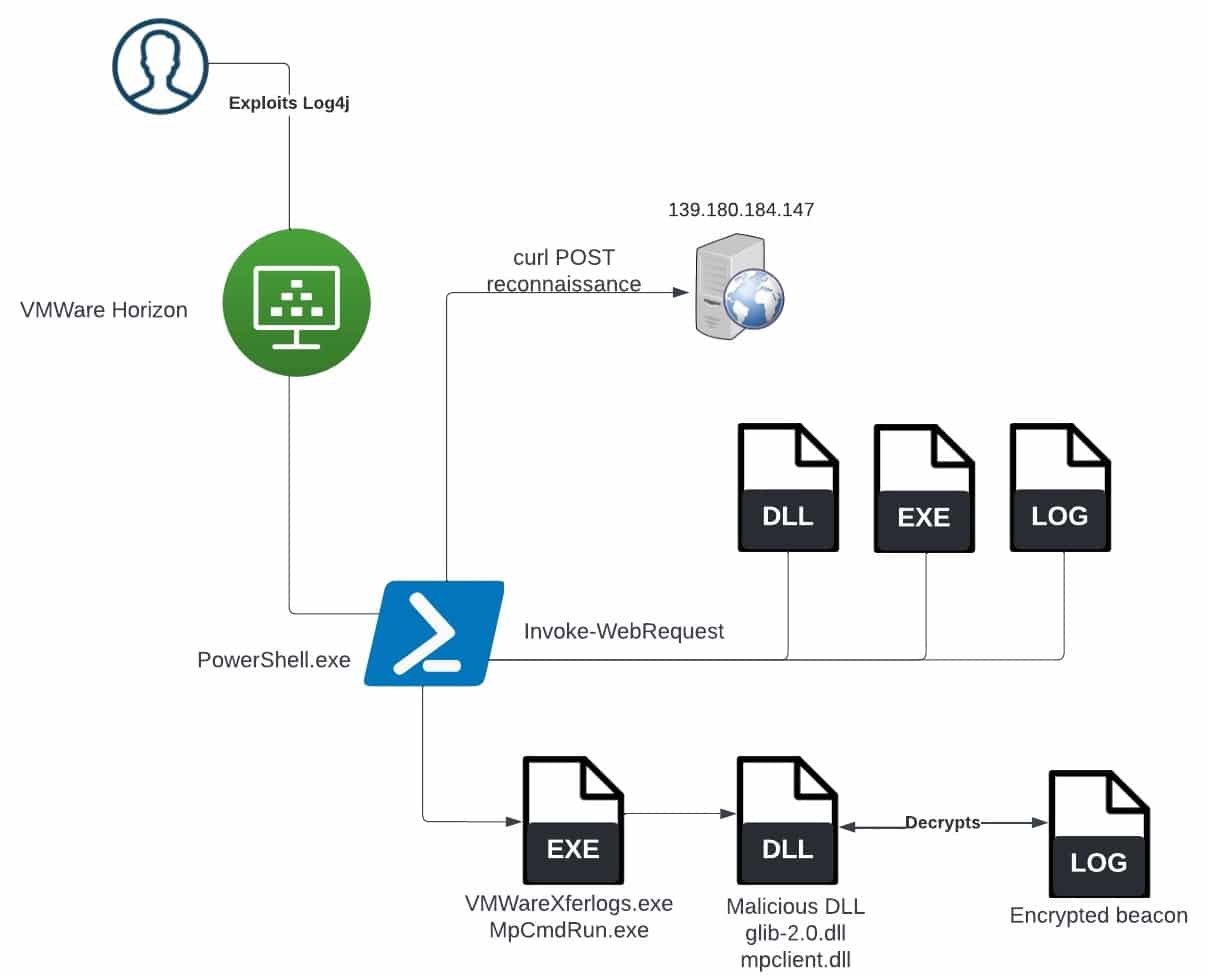

Thỏa hiệp mục tiêu ban đầu trong cả hai trường hợp xảy ra bằng cách khai thác lỗ hổng Log4j chống lại Máy chủ VMWare Horizon chưa được vá để chạy mã PowerShell, đã tải xuống MpCmdRun.exe, tệp DLL độc hại “mpclient” và tệp tải trọng Cobalt Strike được mã hóa từ Command- và-Control (C2) máy chủ.

Tác nhân đe dọa tải xuống một DLL độc hại, tải trọng được mã hóa và công cụ hợp pháp từ C2 được kiểm soát của chúng:

Đáng chú ý, tác nhân đe dọa sử dụng công cụ dòng lệnh Windows Defender hợp pháp MpCmdRun.exe để giải mã và tải trọng tải Cobalt Strike.

[…] MpCmd.exe (sic) bị lạm dụng để tải một bên được vũ khí hóa mpclient.dlltải và giải mã Cobalt Strike Beacon từ tệp c0000015.log.

Do đó, các thành phần được sử dụng trong cuộc tấn công liên quan cụ thể đến việc sử dụng công cụ dòng lệnh của Bộ bảo vệ Windows là:

| Tên tệp | Sự mô tả |

| mpclient.dll | DLL được vũ khí hóa được tải bởi MpCmdRun.exe |

| MpCmdRun.exe | Tiện ích Microsoft Defender hợp pháp / đã ký |

| C0000015.log | Tải trọng Cobalt Strike được mã hóa |

Để biết thêm chi tiết kỹ thuật, bạn có thể xem bài đăng trên blog chính thức tại đây.

[ad_2]